현대전에서 소프트웨어의 중요성은 특별히 더 강조할 필요 없을 정도로 모두 공감하고 있다. 상대방의 주요 인프라를 무력화시키는 사이버전뿐만 아니라, 전장에서 싸우는 군인의 전투 능력 향상 및 생존 가능성 증대를 위해서도 소프트웨어에 의존할 수밖에 없는 것이 현대전의 양상이다.

이러한 전투 현장에서의 역량 우위는 궁극적으로 전쟁에서의 전술적 우위를 확보할 수 있는 기반을 제공한다. 전장 상황은 시시각각 변하기 마련이고, 나아가 적의 사이버 공격으로 인한 피해를 예방하고, 또 이를 최소화하기 위해서는 수시로 기존 소프트웨어를 수정하거나 혹은 새로운 기능을 탑재한 새로운 소프트웨어를 즉각 공급할 수 있어야 한다.

짧은 주기로 소프트웨어를 개발하고 끊임없이 개선하며, 또 이를 즉각 필요한 곳에 배포하기 위해선 매우 기민하고 유연하게 운용할 수 있는 개발 방법론, 이를 지원하는 자동화된 프로세스, 그리고 이런 방식에 적합한 소프트웨어 구조가 전제되어야 한다. 애자일 방법론, 데브옵스, 마이크로서비스 구조, 연속적인 통합 및 배포(CI/CD)가 필요하다.

한편, 이렇게 개발된 소프트웨어는 다양한 현장에 배포한다. 온-프레미스뿐만 아니라 상용 클라우드를 통한 배포도 모두 가능해야 한다. 즉, 모든 애플리케이션이 컨테이너(Container)화된 마이크로서비스 형태로 실행되어야 한다. 이는 클라우드 네이티브 컴퓨팅의 속성과도 일치하는데, 클라우드 네이티브 컴퓨팅을 상용 분야뿐만 아니라 공공분야, 특히 국방 분야에서도 강조해야 함을 의미한다.

‘플랫폼 원’이란 무엇인가

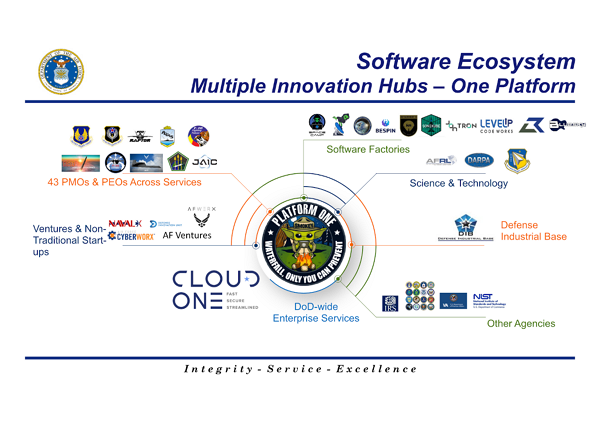

미국 국방부의 클라우드 네이티브 컴퓨팅을 포괄적으로 지원하는 것이 플랫폼 원(Platform One)이다. ‘플랫폼 원’은 미 공군에서 활용하는 다양한 소프트웨어 공장을 합병하여 하나의 소프트웨어 생태계를 만들기 위해 설립했다. 소프트웨어 공장은 빠르게 필요한 소프트웨어를 공급하기 위해 공장에서 부품을 조립하여 소프트웨어를 대량 생산하듯, 다양한 기능의 소프트웨어 모듈을 기반으로 필요한 애플리케이션을 신속히 개발하는 목적으로 탄생한 개념이다. 미 공군에서 만든 ‘플랫폼 원’은 이제 미국 국방부의 공식적인 데브섹옵스(DevSecOps) 서비스를 제공하는 플랫폼이 되었다.

‘플랫폼 원’의 핵심 미션은 데브섹옵스를 국방 전 분야에서 활용할 수 있도록 하는 것이다. 이에 국방부의 CIO와 인수 및 지속 담당 차관이 합동으로 DSOP(DoD Enterprise DevSecOps Initiative)를 추진했다. DSOP는 전투에 필요한 소프트웨어 애플리케이션을 빠르게 생성하여 안전하고 신속하며 유연하게 배포할 수 있도록 자동화된 소프트웨어 도구와 표준을 제공하는 것에 초점을 두고 있다. 애자일 프로세스를 위한 최신 개발도구, 제로 트러스트 모델 보안을 위한 컨테이너 보안 기술, 데브섹옵스 구현을 위해 필요한 다양한 아티팩트(Artifacts) 저장소, 마이크로서비스 아키텍처 보안, 우수사례 발굴 및 교육 등을 DSOP 하에서 추진하고 있다.

플랫폼 원은 이러한 배경을 바탕으로 클라우드 네이티브 컴퓨팅에 필요한 다양한 서비스를 제공한다. ‘플랫폼 원’의 비전과 미션은 다음과 같다. 본래 뉘앙스를 그대로 전하기 위해 원문을 그대로 인용하면:

Vision: Accelerate the DoD’s dominance by delivering innovative, trusted technologies today.

Mission: Transform how the DoD delivers warfighter capability through innovative frameworks, collaborative culture, and secure software.

키워드들을 뽑아보면, “혁신”, “기술”, “프레임워크”, “협업 문화”, 그리고 “안전한 소프트웨어”이다. 안전하고 유연한 소프트웨어 제공을 위해 필요한 기술, 이를 구현하기 위한 프로세스와 자동화 도구, 그리고 이들 모두를 활용한 혁신이 함축되어 있다. ‘플랫폼 원’은 이러한 비전과 미션을 달성하기 위해 다양한 서비스와 플랫폼을 제공한다. 일반 기업에서 제공하는 수준의 서비스를 지향하며 서비스 소개에서 등장하는 용어를 살펴보아도 마치 일반 클라우드서비스 제공자의 카탈로그 같은 느낌이 들 정도다. ‘플랫폼 원’ 서비스를 하나씩 살펴보자.

커스텀 개발 서비스

말 그대로 고객이 필요로 하는 “공인된” 커스텀 소프트웨어 애플리케이션을 만들어 제공하는 것이다. 물론 이러한 애플리케이션은 마이크로서비스 아키텍처 기반으로 설계되어 ‘플랫폼 원’에서 운용하는 데브섹옵스 파이프라인을 바탕으로 개발·배포한다. 또한, 이렇게 개발된 애플리케이션은 국방부 cATO(Continuous Authority to Operate)를 적용한다. 국방부에서는 RMF(The Risk Management Framework)를 통해 사이버 보안 이슈를 관리하고 있다. 기존 RMF로는 이미 승인되어 운영되는 애플리케이션에 대한 사후 지속적인 위험 요소 모니터링이 부족하다고 판단하여 이를 보완하기 위해 cATO를 제시했다. cATO는 제로 트러스트 보안 모델 구현의 한 예이다.

CNAP(Cloud Native Access Point)

미국 국방부에서는 보안 수준에 따라 엄격하게 네트워크 접근을 제어한다. 이런 접근 제어를 위해 네트워크를 여러 서브-네트워크로 나눈 후 각 네트워크 간 접근을 제어하는 단일 통로를 두게 되는데 이를 통상 AP(Access Point)라 한다. 물리적으로 서브 네트워크를 격리하는 대신 소프트웨어적으로 가상의 분할된 네트워크로 격리한다. 이렇게 분리된 서브 네트워크를 네트워크 엔클레이브(Network Enclave)라 부른다. 다른 엔클레이브로 접근하기 위해서는 AP를 통하게 되는데, 접근하는 엔클레이브 혹은 외부 서비스의 종류에 따라 AP도 여러 종류로 분류한다.

대표적인 것이 CAP(Cloud Access Point, 또는 BCAP: Boundary CAP)이다. CAP는 통상 국방부 네트워크(DISN: Defense Information System Network)에서 인터넷상의 상용 클라우드서비스로 접근할 때 필요하다. 아래 그림은 BCAP의 예를 보여주고 있다.

CNAP은 이러한 AP의 일종으로 클라우드 네이티브 컴퓨팅 엔클레이브로의 접근을 제어하기 위한 AP로 이해할 수 있다. ‘플랫폼 원’에서 제공하는 데브섹옵스가 실제 구현되는 것은 클라우드원(Cloud One)이다. 클라우드원은 국방 목적으로 제공하는 공통 클라우드 플랫폼이다.

일정 수준의 보안을 위해 클라우드 네이티브 애플리케이션 개발·배포는 클라우드 원의 CNAP을 통해 접근 제어가 이루어진다. ‘플랫폼 원’의 데브섹옵스를 활용하는 애플리케이션 중 보안 등급이 IL(Impact Level)-2, IL-4, IL-5인 경우 여기에 해당된다. CNAP은 인터넷과 접한 클라우드 네이티브 제로 트러스트 모델을 구현하기 위한 것으로 볼 수 있다.

‘플랫폼 원’ CI/CD

연속적인 통합 및 배포 즉, CI(Continuous Integration)/CD(Continuous Delivery) 서비스를 제공한다. ‘플랫폼 원’의 공통 저장소(Repository)인 리포원(Repo One)을 통해 CI/CD를 구현하며, 특히 각 수요자의 다양한 요구 특성에 부합할 수 있도록 IaC(Infrastructure as Code)를 이용해 동적으로 최적화된 인프라를 구성할 수 있도록 한다. 커스텀 CI/CD를 위한 옵션도 제공한다.

CI/CD를 위해서는 컨테이너 및 각종 레지스트리 관리를 위한 저장소(Repository)가 필요하다. ‘플랫폼 원’이 인증한 안전한 저장소 서비스로 아이언 뱅크(Iron Bank) 서비스가 제공된다. 이 글을 쓰는 시점에는 기능 및 안전성 테스트 중으로 향후 곧 출시될 예정으로 소개하고 있다.

‘플랫폼 원’ 데브섹옵스 관리 도구

데브섹옵스 관리를 위해 필요한 다양한 도구를 제공한다. 여기에는 IL-4에 준하는 보안 채팅, 공통 환경, 다양한 보안 수준별 데이터 전송 도구를 포함한다. 또한, ‘플랫폼 원’ 개발자들 간 지식 공유를 위한 일종의 커뮤니티 서비스로 ‘플랫폼 원’ 스택 교환(Stack Exchange) 서비스도 제공한다.

클라우드 네이티브 DNS

‘플랫폼 원’은 CNCF(Cloud Native Computing Foundation)의 심의를 통과한 클라우드 네이티브 컴퓨팅에 특화된 DNS(Domain Name System) 서버를 운영하고 있다. 클라우드 네이티브 DNS 서버를 통해 “dso.mil” 도메인 상에서 고가용성 보안을 제공한다. 이를 통해 IL-5 보안의 경우 기존 몇 주가 걸리던 DNS 업데이트를 몇 분 만에 해결할 수 있다. “dso.mil”은 ‘플랫폼 원’의 모든 서비스를 포함하는 도메인이다.

엔터프라이즈 협업

미션을 수행하는 모든 사람이 안전하게 협업할 수 있는 도구를 제공한다. 개발자에게 익숙한 도구를 안전한 보안 수준으로 사용할 수 있도록 한다. 기업용 채팅을 위한 매터모스트(Mattermost), 이슈 트래킹을 위한 지라(Jira), 기업용 위키(wiki)로 많이 사용되는 컨플루언스(Confluence)가 여기에 해당한다.

‘플랫폼 원’ 교육 및 온보딩

‘플랫폼 원’에서는 수요 고객 구성원을 위한 다양한 교육 및 온보딩 옵션을 제공한다. DAU(Defense Acquisition University)를 통한 데브섹옵스 교육과 자가 교육용 가상 교육 플랫폼을 제공하며, ‘플랫폼 원’의 비전 및 개요를 익힐 수 있는 하루짜리 프로그램도 운영하고 있다.

ID 관리 / SSO / PKI

미국 국방부의 PKI(Public Key Infrastructure)와 MFA(Multi-Factor Authentication)를 기반으로 한 SSO(Single Sign On) 서비스를 제공한다. 기존의 공군, 국방부, 그리고 군수사업체용(DIB: Defense Industrial Base) PKI와 연결할 수 있어서, 이미 보안 등급 승인을 받은 경우, 새로 ID를 발급받기 위한 복잡한 보안 승인 절차를 생략할 수 있다.

클라우드 네이티브 컴퓨팅의 탄력성으로 인한 보안 취약점을 해소할 수 있는 안전한 환경을 제공하는 것이 ‘플랫폼 원’ ID 관리의 핵심 목적이다. 사이버 보안을 위한 엄격한 코드 사인 및 컨테이너 사인을 위해 ‘플랫폼 원’의 ID 관리 기능을 활용할 수 있다. ‘플랫폼 원’에서 기본 제공되는 쿠버네티스에서의 보안도 이를 통해 강화할 수 있다.

플랫폼 원의 고객

이상 열거된 서비스 외에도 앞으로 새로운 서비스 혹은 기존 서비스의 새로운 기능을 계속 출시할 것이다. 현재 ‘플랫폼 원’의 고객은 국방부, 공군, 해병대, 해군, 육군, 해안 경비대, 그리고 우주군(Space Force)으로, 국방부와 모든 군을 모두 망라하고 있다.

‘플랫폼 원’ 서비스는 리셀러(Reseller)를 통해서도 제공할 수 있다. 부즈알렌(Booz Allen), 브레인구(BrainGu), ECS, 액센추어 노베타(Novetta), 레버콤(RevaComm), 시드이노베이션(Seed Innovation)이 현재 ‘플랫폼 원’ 서비스 홈페이지에 등록되어있는 리셀러이다.

우리나라 국방부 클라우드 전환 전략에 주는 시사점

‘플랫폼 원’은 미국 국방부의 모든 소프트웨어 개발 및 배포에 있어서 클라우드 네이티브 패러다임을 활용한다는 강한 의지가 뒷받침된 결과물이다. 빠르고 유연한 소프트웨어 개발의 중요성이 대두되면서 소프트웨어 공장을 통한 신속한 신규 소프트웨어 공급을 검토하게 되었고, 여러 소프트웨어 공장을 아우르며 이들을 통합 관리하는 전체 에코시스템이 필요하게 되었다.

이를 효과적으로 움직이기 위해서는 기업에서 활용하는 데브옵스 기반의 자동화된 개발/운영 프로세스를 도입할 수밖에 없다. 이를 위한 통합 플랫폼으로서 ‘플랫폼 원’이 탄생했다. 미 국방부 클라우드 프로젝트인 JWCC의 경우(2022년 현재 현황) 여러 클라우드서비스 공급자가 참여하면서, 실제 필요한 서비스 조달 및 소프트웨어 개발은 매우 짧은 주기의 라이프사이클로 운영한다는 것이 핵심 목표다. 이를 성공적으로 실현하기 위해서도 클라우드 네이티브 컴퓨팅이 필수이며, 중심에 ‘플랫폼 원’이 있다.

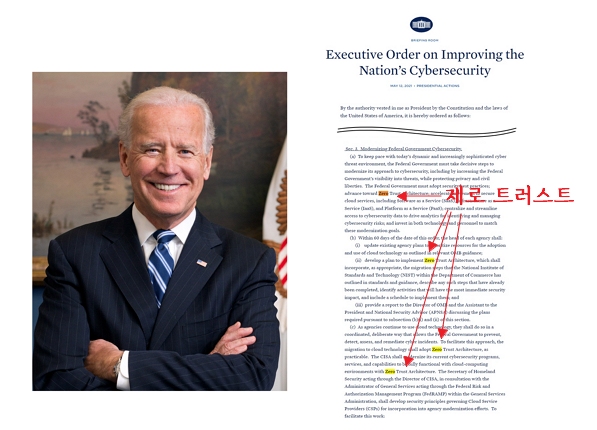

클라우드 네이티브 컴퓨팅을 정의하며 흔히 제시되는 주요 네 가지 요소가 데브옵스, 마이크로서비스, CI/CD, 그리고 컨테이너이다. 이들 모두를 ‘플랫폼 원’이라는 플랫폼에서 제공한다. 국방과 관련된 보안 이슈가 특히 중요한 만큼 데브옵스가 아닌 데브섹옵스(DevSecOps)가 ‘플랫폼 원’의 핵심이다. 개발 및 테스트, 배포, 운영, 유지보수 전 단계에서 각 단계에 필요한 적절한 보안 지침 및 도구를 적용한다. 특히 배포 후 운영 단계에서의 보안은 제로 트러스트 모델에 기반한 보안 방식을 제시하고 있다. 이는 바이든 대통령이 서명한 행정 명령 가운데 미국 연방정부 사이버 보안 현대화 부분에서도 명시한 것이다.

우리나라에서도 민간 클라우드 활용을 우선하는 공공 부문의 클라우드 전환 정책을 발표하고 나서, 좀 더 유연하고 확장성 있는 소프트웨어 개발과 운영에 관심이 크게 늘어나고 있다. 특히, 미국 국방부 사례는 우리나라 국방부 클라우드 전환 전략에 많은 시사점을 제시한다. 좀 더 체계화된 보안 등급, 이를 반영한 데브섹옵스 적용은 반드시 이루어야 할 과제다. 이런 관점에서 ‘플랫폼 원’과 같은 기능을 우리나라 실정에 맞게 어떻게 실현할 것인지 구체적으로 고민해 보아야 할 시점이다.

[divide style=”2″]

[box type=”note”]

본 글은 한국지능정보사회진흥원의 지원을 받아 작성되었으며, 디지털서비스 이용지원시스템에 동시 게재합니다.

[/box]